【2024/9/9(月)開催】Entra(SC-300)勉強会

問題

Azure サブスクリプション、Google Cloud Platform (GCP) アカウント、Amazon Web Services (AWS) アカウントがあります。

すべてのプラットフォームにわたる権限の割り当てに関連するリスクを評価するためのソリューションを推奨する必要があります。ソリューションは管理の労力を最小限に抑える必要があります。

推奨事項には何を含める必要がありますか?

- A. Microsoft Sentinel

- B. Microsoft Entra ID 保護

- C. Microsoft Defender for Cloud Apps

- D. Microsoft Entra 権限管理

正解

正解:D

解説

Microsoft Entra権限管理は、Azure, AWS, GCP等の複数のクラウドサービス上にあるユーザの権限を一元的に管理できるCIEM(Cloud Infrastructure Entitlement Management)という、クラウド基盤の権限を管理するソリューションです。

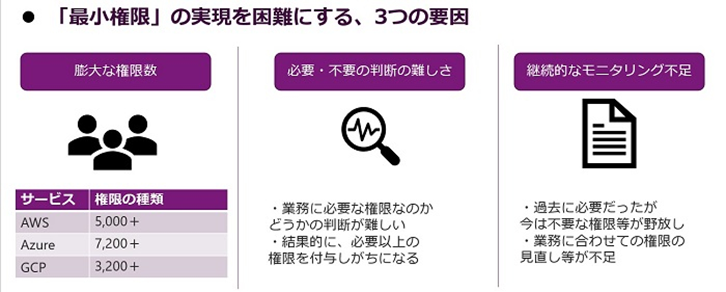

細分化された権限の中で、マルチクラウドでのゼロトラストにおける最小特権の原則の維持をサポートします。

利用には別途料金が必要になります。

<公式ドキュメント>

Microsoft Entra権限管理は、以下の3段階に分けて権限割り当てのリスクを評価します。

1.検出

ID・アクション・リソースに対するアクセス許可の状況を可視化します。また、付与されたアクセス許可と使われたアクセス許可のギャップ(過剰なアクセス許可)を分析し、そのリスクによる損害量を測定します。

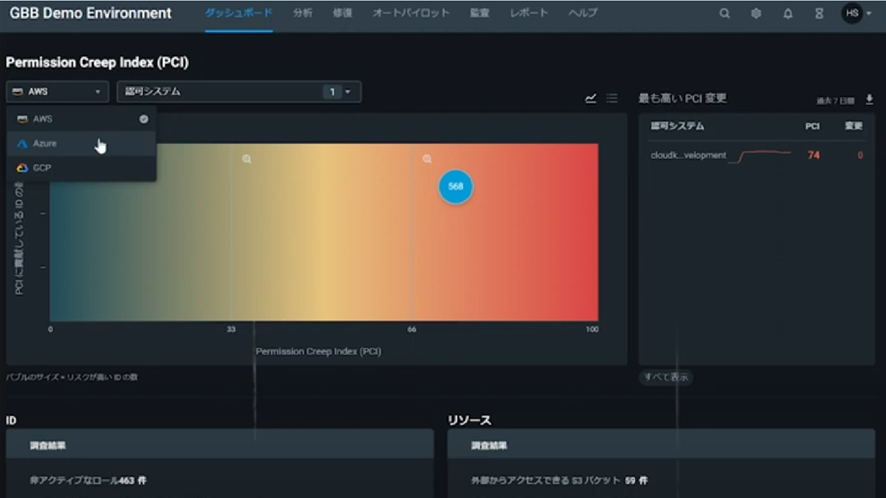

<画面例>

各パブクラの環境ごとに、パーミッションギャップを表示してくれます。

※PCI:付与されたアクセス許可と行使されたアクセス許可を比較し数値化したもの。数値が高いほどリスクが大きい

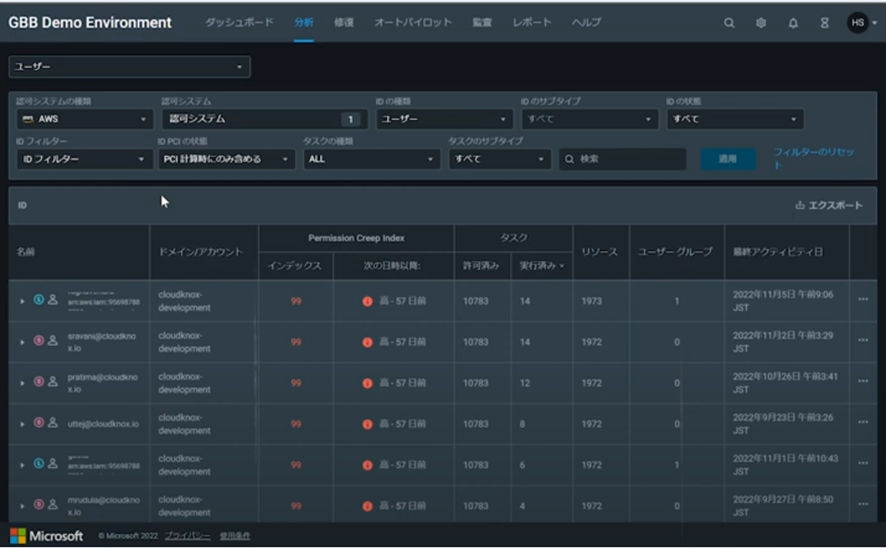

例えば、ユーザ単位で表示すると、許可済みの権限と実際に利用している権限のギャップが可視化されます。

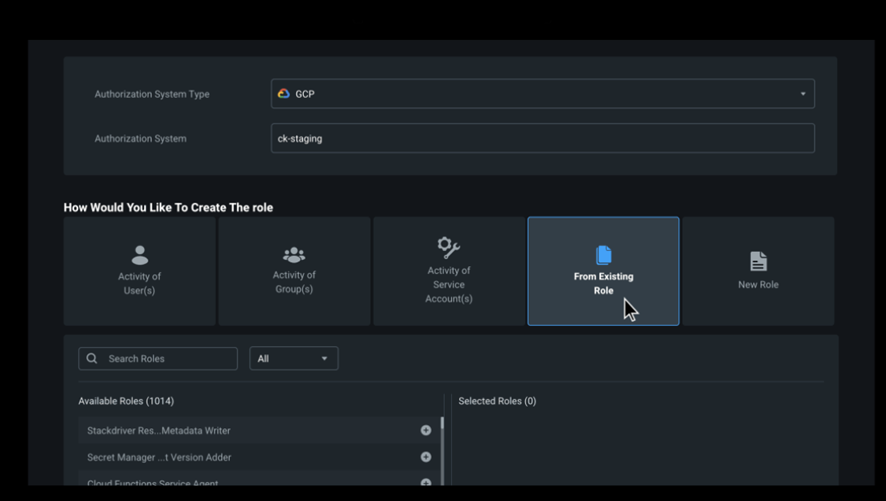

2.修復

ユーザーは使用状況に基づいて、アクセス許可を適切に割り当てします。適切なロール付与のサイズ設定や、90日を超えて使われていないロールの削除等を自動で実施できます。新しいポリシーやロールを作成し、Just-In-Timeアクセスを適用できます。

以下は新しいロールの作成画面例です。

3.監視

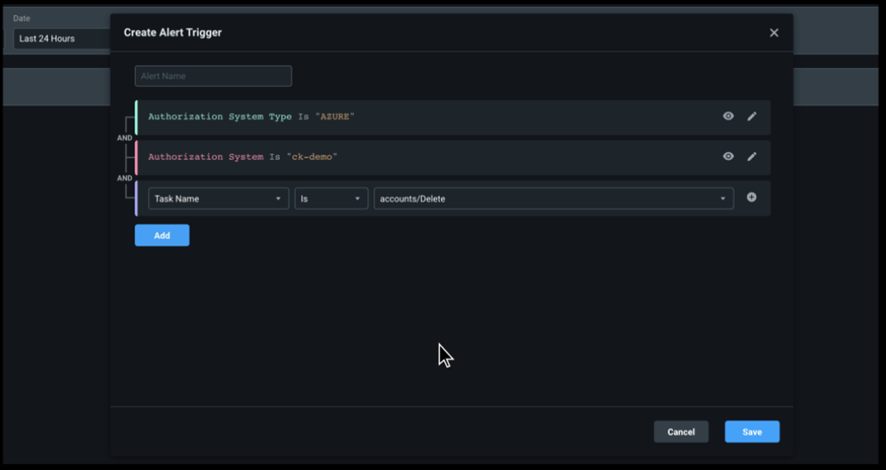

機械学習を利用したアラートを使用し異常なアクティビティを検出して、詳細なレポートを生成することができます。これらにより、マルチクラウドでの権限の割り当てを一元管理でき、権限によるリスク評価や機械学習による管理負担の軽減を実現できます。指定の動作があった時にアラートをトリガーするなど、監視に必要な機能を備えています。

その他の選択肢

A:Microsoft Sentinel(SIEM)

Microsoft Sentinelはクラウドで動作するセキュリティイベント管理(SIEM)プラットフォームで、サイバー攻撃の検出・調査・対応等を提供します。マルチクラウドの権限管理やリスク評価は行いません。

B:Microsoft Entra ID保護

Microsoft Entra ID保護は、IDに関連するリスクを検出し、修復します。複数のクラウドプラットフォームにわたる権限管理には対応していません。

C:Microsoft Defender for Cloud Apps(CASB)

Microsoft Defender for Cloud Appsはクラウドアプリケーションに対するセキュリティポリシーの設定、データ保護、リアルタイム監視、脅威の検出といった機能を提供します。ゼロトラストではCASBとして知られています。割り当て権限に関するリスク評価という観点で適切ではありません。

ディスカッション

コメント一覧

まだ、コメントがありません