【2025年8月5日開催】9月末期限!Entra ID 認証方法ポリシーへの移行を進めて、トラブルを未然に防ごう!

説明資料

https://jpazureid.github.io/blog/azure-active-directory/how-to-authentication-methods-manage

補足資料

MFA(多要素認証)

Entra IDで認証を実施しているサービスへのサインイン時に、プライマリ認証(パスワード認証)の次に要求される認証

SSPRにおける認証

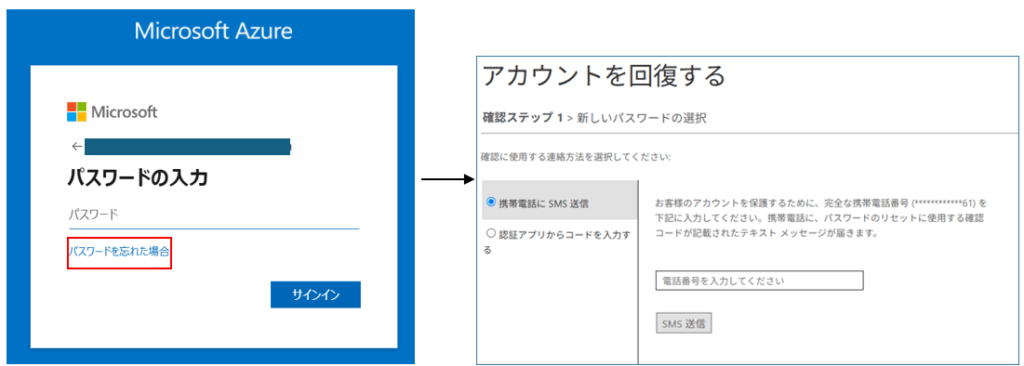

ユーザによるパスワードリセット時に、要求される認証

参考

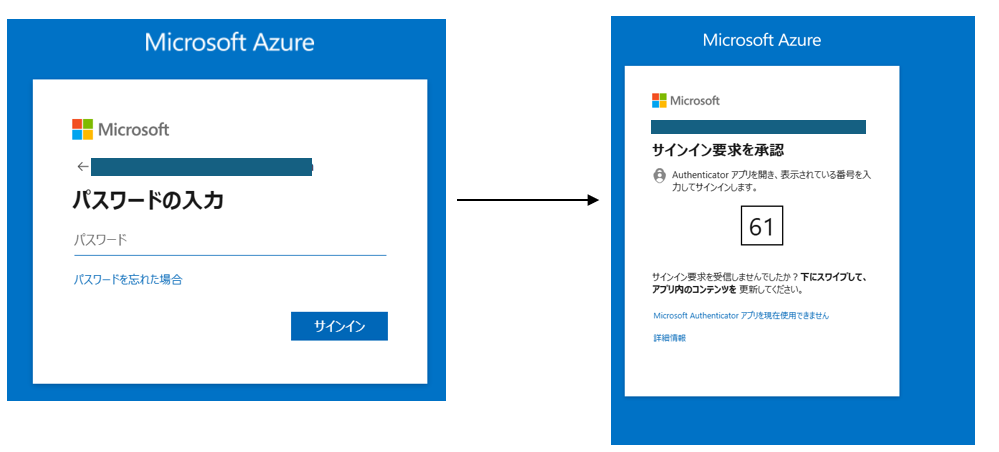

■MFAロックアウト画面(パスワード入力後、以下の画面に遷移)

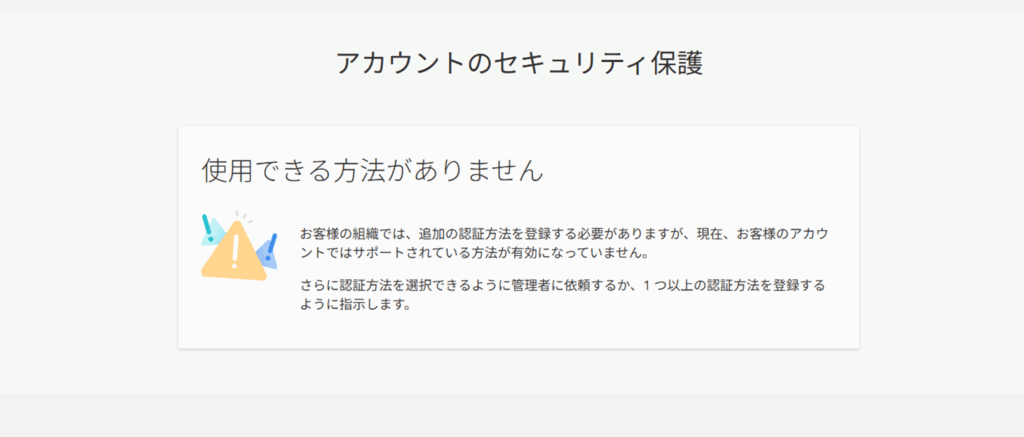

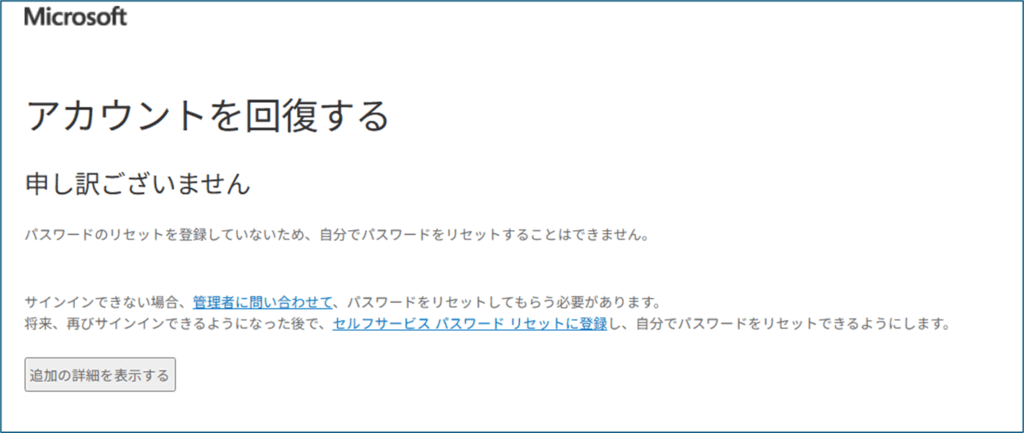

■SSPR利用不可の画面

(7/30最新情報)利用可能な認証方法がない状態で、10月を迎えた場合の影響について(MSサポート確認結果)

・8月末までに、影響についてMSから発表される予定(本当にロックアウトされるのか、何かしらの救済措置があるのかなど) → どの媒体で発表されるか未定とのこと

・発表があり次第、MSサポートから鶴田個人宛に連絡をいただく予定です。

確認結果は、本ブログに掲載する予定ですので、8月末ごろに、ご確認いただければと思います。

(8/5最新情報)テナント(比較的、新しいテナント)によっては、既定で「移行が完了済み」となっているため、本件対応不要

比較的、新しいテナントでは本件対応不要なケースがあるようです。具体的に、いつ以降に作成されたテナントは既定で「移行が完了済み」となっているかは明確にないようです。MSサポートの情報によると2024年9月以降に作成されたテナントについては、既定で「移行が完了済み」となっているようです。

(以下、MSサポート回答)

———————————————————————————————————————————————————

参考情報といたしまして、弊社過去事例では、2024 年 9 月頃に作成された新規開設テナントにおいて、既定で [移行が完了済み] の状態でテナントが作成される事例が報告されております。

また、レガシー MFA/SSPR ポリシーの廃止が発表された時期が 2023 年 3 月となるため、おおよその期間としては、それ以降に作成された新規テナントが、既定で [移行が完了済み] として作成されている可能性はございます。

<現在既定で [移行が完了済み] の状態でテナントが作成された場合に有効な認証方法>

| メソッド | ターゲット | 有効 |

| パスキー(FIDO2) | – | いいえ |

| Microsoft Authenticator | すべてのユーザー | はい |

| SMS | – | いいえ |

| 一時アクセス パス | すべてのユーザー | はい |

| ハードウェア OATH トークン(プレビュー) | – | いいえ |

| サード パーティ製のソフトウェア OATH トークン | すべてのユーザー | はい |

| 音声通話 | – | いいえ |

| メール OTP | すべてのユーザー | はい |

| 証明書ベースの認証 | – | いいえ |

| QR コード | – | いいえ |

(2025/9/15補足追記)「ユーザごとの多要素認証」設定について

多要素認証を要求される場面が、条件付きアクセスポリシーなどの設定と合致しないときは、この設定を疑ってみるとよいと思います。

「ユーザごとの多要素認証」設定について

[ユーザーごとの多要素認証] 画面の [ユーザー] タブの状態が “enforced" になっている場合には、Microsoft Entra ID (ME-ID) を用いたすべてのサインインにおいて MFA が要求される動作となります。

[ユーザーごとの多要素認証] の動作についてはMSブログでも案内されています。

********** 参考情報 ************

Title: Azure MFA 導入パターンを網羅的にご紹介! | Japan Azure Identity Support Blog

<https://jpazureid.github.io/blog/azure-active-directory/MFA_configuration_scenarios/>

/// 一部抜粋 ///

補足

[ユーザーごとの多要素認証] 画面の [ユーザー] タブの状態は、あくまでも [ユーザーごとの多要素認証] の機能において特定のユーザーに対する MFA を要求する設定が有効 (強制) であるか無効であるかを示すものです。

前述のとおり、有効 (強制) である場合は ME-ID を用いたすべてのサインインにおいて MFA が要求される動作となります。

また、無効である場合については [ユーザーごとの多要素認証] の機能としては、MFA を要求しない動作となります。

しかしながら、Microsoft Entra ID では、「セキュリティ既定値」「条件付きアクセス」 「Azureやその他の管理ポータルにおける多要素認証の義務化」 のように、ユーザーに MFA を要求する機能が複数存在します。

つまり、そのいずれかの機能において MFA を要求された場合においては、[ユーザーごとの多要素認証] でユーザーに対する MFA を要求する設定が無効であっても、結果的には MFA が要求される動作となります。

以上の動作より、[ユーザーごとの多要素認証] 画面の [ユーザー] タブの状態が、"enabled" や “enforced" の場合は MFA が登録要求 / 要求されると判断することが可能となりますが、"disabled" の場合になっているからといって、MFAが要求されないというわけではありません。

ディスカッション

コメント一覧

まだ、コメントがありません