VDI環境のおいて、VDI再ログイン後に、M365appsの再認証を再度求められるのは何故か

結論

・M365appsのログインで使われる”ライセンストークン”と”O365 サービスへの接続情報”は、%localappdata%に保存される

・多くの非永続的VDIでは、VDIからログアウトする際に、%localappdata%のデータ(M365appsへの接続情報含む)が削除されることが一般的(そのように設定することが一般的)

・よって、M365appsのログインで使われる”ライセンストークン””O365 サービスへの接続情報”もVDIログアウト時に削除されてしまうため、VDIに再ログインして、M365appsを使おうとすると、再認証が求められる(”ライセンストークン”については以下補足①の通り削除されないための回避方法はあるが、”O365 サービスへの接続情報”は削除されてしまうため、結局、再ログイン時、再認証が求められることになる)

補足①ライセンストークン

■保存場所

“%localappdata%\Microsoft\Office\16.0\Licensing"

※保存場所を変更可能なので、%localappdata%配下から保存場所を変更させて、削除対象外とすることが可能

※保存場所は、共有フォルダなどにすることで、次回VDI接続時にその情報を参照させることが可能(ローミング可能)

補足②O365 サービスへの接続情報

■保存場所

“%localappdata%\Packages\Microsoft.AAD.BrokerPlugin_cw5n1h2txyewy"

※保存場所の変更不可

参考情報

————————————————————-

共有 VDI 環境でログオフ時に %localappdata% が失われる構成の場合、O365 サービスへの接続情報が失われるため、次回 OS にログオンし M365Apps を起動すると、アカウント画面に警告が表示されたり、サインイン画面が表示されたりするため、シングルサインオンが必須となります。

なお、移動ユーザー プロファイル等で %localappdata% をローミング対象とするのは非推奨となりますが、ご利用の環境において失われない方法があるかはご利用されている製品観点でご確認ください。

補足

VDI自体を、Entra 参加(または、Entra ハイブリッド参加)させておいて、VDIログイン時に、PRTトークンを受領できるように構成しておくと、VDIログイン後に、M365appsを使う際に、PRTトークンを利用できる(はず)なので、VDIログイン後のM365apps使用時に毎度認証を求めらえるというのを避けることはできそう

補足の補足

VDI 環境での Microsoft Entra 参加および Microsoft Entra ハイブリッド参加の構成は、サポートされるシナリオが限定されているので注意が必要です。

VDI 環境の Microsoft Entra ID へのデバイス登録に際し、サポートされるシナリオの詳細については、以下が公開情報になります。

— 参考情報 ———————————-

Title : デバイス ID とデスクトップ仮想化 – Microsoft Entra ID | Microsoft Learn

———————————————–

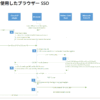

例えば、 Microsoft Entra 参加の構成は、「永続的な VDI」 かつ 「Azure Virtual Desktop または Windows 365」 でのみ使用可能です。

////一部抜粋

| デバイス ID の種類 | ID インフラストラクチャ | Windows デバイス | VDI プラットフォームのバージョン | サポートされています |

| Microsoft Entra 参加済み | フェデレーション | 最新の Windows | 永続的 | 制限付き8 |

| 非永続的 | いいえ | |||

| マネージド | 最新の Windows | 永続的 | 制限付き8 | |

| 非永続的 | いいえ |

8 Microsoft Entra 参加のサポートは、Azure Virtual Desktop および Windows 365 でのみ使用できます。

////一部抜粋

ディスカッション

コメント一覧

まだ、コメントがありません