Exchange Onlineにおける送信元ドメイン認証について

Exchange Online(以下、ExO)では、外部からExOに受信するメールについて、どのように送信元ドメイン認証をしているのでしょうか。

結論:DMARCによる認証をしている

DMARC判定が、Passの場合は受信となります。

DMARC判定が、failの場合は、送信側のDMARC ポリシー内の p=reject または p=quarantine の設定に基づき、該当するメールを拒否 (reject) または隔離 (quarantine) します。一方 p=none の場合、監査のみでアクションは発生しません。

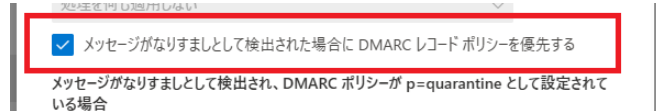

ただし、以下の設定により、Defender ポータル内の ”フィッシング対策ポリシー” の設定により、送信側のDMARC ポリシーを無視することも可能です。

「メッセージがなりすましとして検出された場合に、DMARC レコードポリシーを優先する」の項目の意味について

この設定項目の意味が分かりにくいので補足します。

まず、DMARCレコードポリシー = DMARCポリシーのことです(ポータル上で表記ずれがありますが、どちらも同じ意味です)。この記事では、DMARCポリシーで統一して記載します。DMARCポリシーは、メール送信側が設定するもので、メール送信者側が管理するDNSで公開されています。

この設定項目にチェックが入っていたとしても、完全にDMARCポリシーの記載に従うという訳ではありません。

たとえば、DMARCポリシーで"p=reject"の場合、DMARCポリシーを優先するのであれば受信側(ExO)はメールを拒否すべきですが、受信側では"検疫"という選択肢もとれます。

この設定項目でいう、「DMARCポリシーを優先する」の意味は、「DMARCポリシーに記載されている”p"の値毎に、受信側(ExO)側でアクションを設定する」という意味になります。

逆に、この設定項目にチェックが入っていない場合は、「DMARCポリシーに記載されている”p"の値は参照せずに、受信側(ExO)側でアクションを設定する」という意味になります。

上記説明でもわかりずらいと思いますので、具体的な設定画面を以下に記載します。

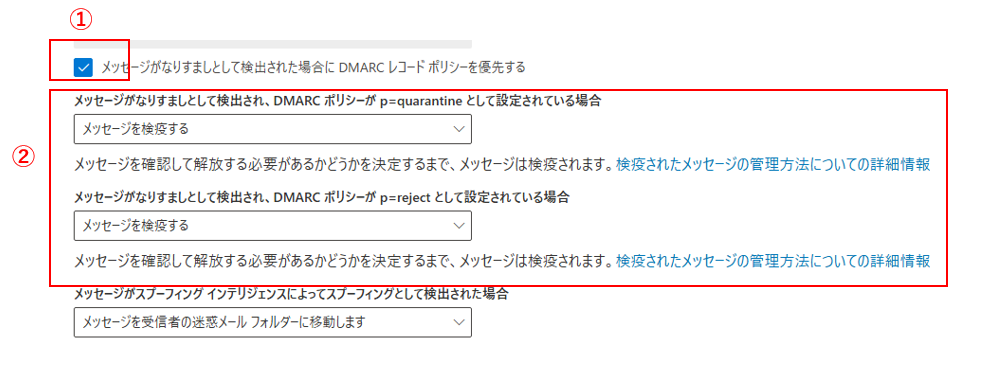

■「メッセージがなりすましとして検出された場合に、DMARC レコードポリシーを優先する」にチェックが入っている場合

①にチェックが入っている場合、②が設定項目が出現します。

②では、DMARCポリシーの"p"の値(quarantine / reject)に応じて、アクションを設定できます。

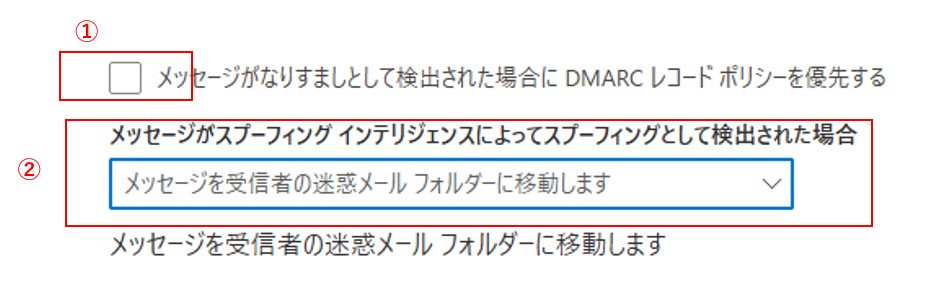

■「メッセージがなりすましとして検出された場合に、DMARC レコードポリシーを優先する」にチェックが入っていない場合

チェックが入っているときに、表示されていたDMARCポリシーの"p"の値に応じてアクションを設定する項目が表示されなくなります。

この場合、DMARCポリシーは参照されず、②で設定されたアクションが実行されます。

SPF/DKIM単体の認証結果によってアクションは実施していない

DMARCは、SPF/DKIMを包含した認証方式なので、DRMACの過程で、SPF/DKIM認証も実施されますが、SPF/DKIM単体の認証結果によって、アクション(受信ブロックするか等)が決まることはありません。アクションはあくまでDMARCの認証結果によって決まります。

ディスカッション

コメント一覧

まだ、コメントがありません